Linuxのセキュリティ、CVEパッチだけでは不十分

by cmoullec on 25 February 2020

お使いのLinuxのセキュリティを強化したいですか? インフラとアプリケーション両方の観点からオープンソースのセキュリティを評価するには、どういった要素を考慮する必要があるのかご存知ですか? Ubuntuセキュリティチームのアプローチを学んでみませんか? CVEパッチが重要であることは理解しています。しかし、構造化されたアプローチ、専門的なツール、明確に定義されたプロセスがなければLinux環境は安全なものにはなりません。

Linuxセキュリティ専門家の見解

私は、オープンソースセキュリティサミットでのこうした質問から大いに刺激を受けました。このイベントに続いてLinuxセキュリティサミットが開催されましたが、多くの基調講演やワークショップが実施され、有益な会話がたくさん交わされたこの1週間を心から楽しみました。私のメモにはLinuxのセキュリティに関するすばらしい発言が書き記されています。たとえば、IntelのKelly Hammond氏は基調講演の冒頭で、「セキュリティは洗濯や料理のようなもので、これでもう終わり、というものではない」と述べました。

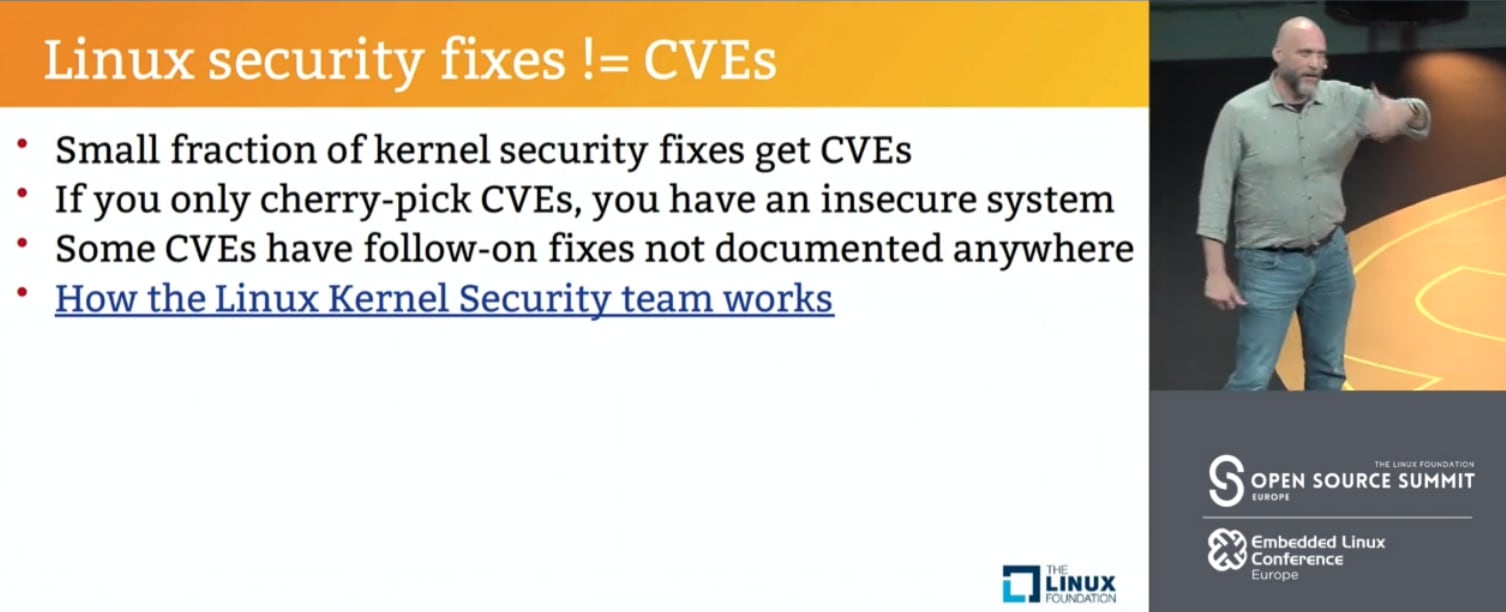

Linuxのセキュリティは、CVEの修正よりも複雑

CVEの修正は継続的な作業であり、どのLinuxセキュリティチームも重点を置いています。Linux FoundationのGreg Kroah-Hartman氏は基調講演において、カーネルの観点からこの問題を取り上げました。同氏の言葉を借りると、カーネルに割り当てられるCVEはほとんどないため、「CVEはカーネルにとって何の意味もありません。」 安定したLinuxカーネルは、CVEプロセスが一切関与することなしに毎日22~25のパッチを受け取ります。したがってHartman氏は、Linuxのセキュリティにおいては常に最新の安定したカーネルを使用することが重要であり、CVEの心配をすることが重要ではない、という立場をとっています。

CVEとは?

CVEは、非営利組織であるMitreが管理するCommon Vulnerabilities and Exposures(共通脆弱性識別子)の略称です。その目的は、統一されたフレームワークを提供することで、サイバーセキュリティの脅威への対処を容易にすることです。CVEの提出は誰でも行うことができ、製品ベンダーまたは発行者が評価します。現時点でCVEデータベースは127111のエントリで構成されています。Ubuntuセキュリティチームは毎日複数のCVEを受け取り、レビューし、優先順位を付けています。

セキュリティには複数のレイヤーがある

セキュリティの観点から、Ubuntuの発行元であるCanonicalは、カーネルチームとセキュリティチームという2チーム体制をとっています。

Ubuntuカーネルチームは、次のようなセキュリティに関する取り組みを行っています。

- カーネルの短いリリースサイクル。これは、Ubuntuカーネルに対するインフルエンザの予防接種のようなものです。Canonicalは3週間ごとに、すべてのセキュリティパッチが適用された最新の安定したカーネルを提供しています。

- カーネルLivepatch。これは、再起動せずにカーネルパッチが自動で適用できるというセキュリティを重視したサービスです。個人利用は無償です。商用利用の場合はUbuntu Advantage for Infrastructureの一部として利用できます。

Ubuntuセキュリティチームは、次のような取り組みを行っています。

- プロアクティブ(積極的な)セキュリティ:セキュリティチームは、ソースコードを調べ、足跡と問題のパターンを特定します。たとえば、主要なUbuntuリポジトリに新しいパッケージを追加する前には、セキュリティチームがそれぞれのソースコードパッケージを承認する必要があります。

- CVEパッチ:これは複数のレベルで行われます。前述のように、CVEはさまざまなソースから提供されているため、まず評価を行う必要があります。Canonicalは、世界各地に拠点を持つ分散型の企業であるため、常に誰かが脅威を評価することができます。評価された各CVEはUbuntu CVE優先度に関する記述に従って優先順位が付けられます。

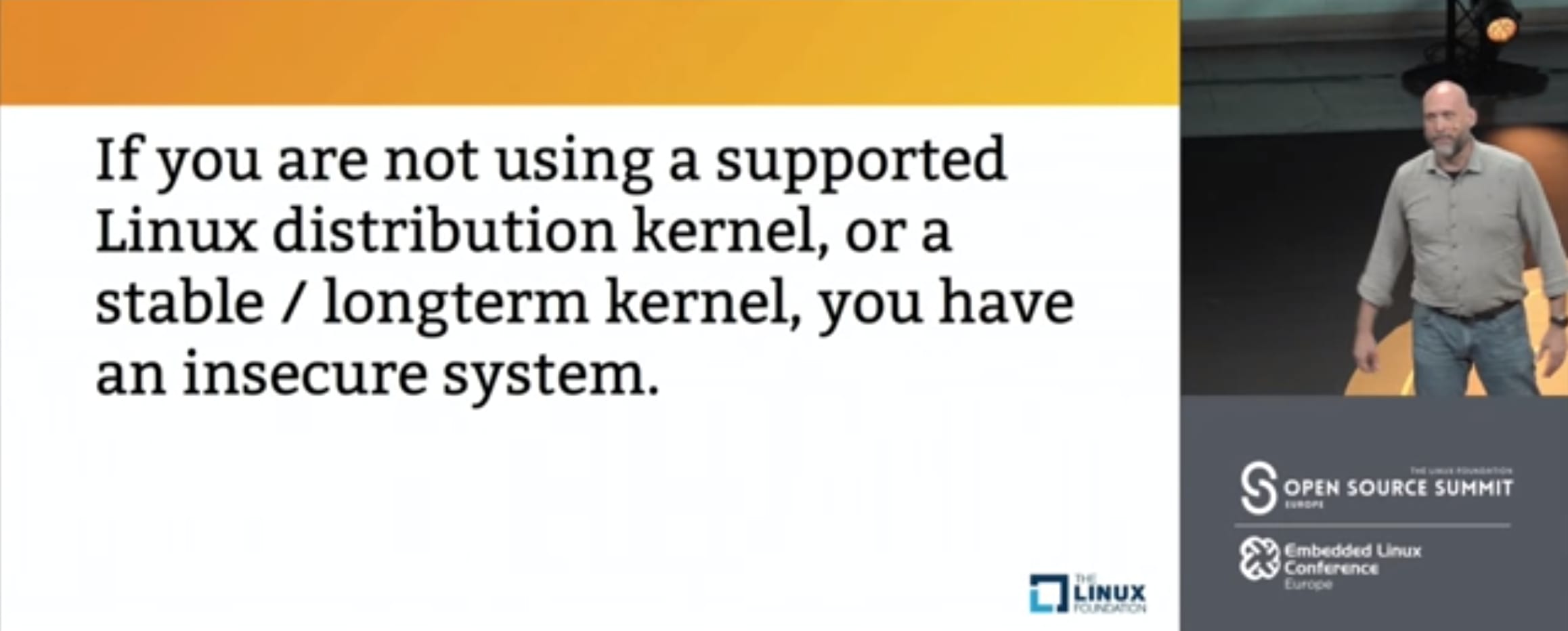

セキュリティスコアの定量化

Linux FoundationのGreg Kroah-Hartman氏によると、「サポートされているLinuxディストリビューションカーネル、または安定/長期カーネルを使用していない場合、そのシステムは安全ではありません。」 UbuntuユーザーはカーネルLivepatchと5年間の標準サポートを利用することができます。また、これはESM(Extended Security Maintenance)の下で10年間に延長できます。ESMとカーネルLivepatchはどちらもUbuntu Advantage for Infrastructureに含まれています。

Ubuntuはセキュリティを念頭に置いて構築されており、担当チームは、セキュリティの基準を定義して注意深く監視することによってセキュリティへの取り組みの有効性を評価しています。前述のとおり、Canonicalではセキュリティ業務を24時間、365日体制で行っています。CVEに関していえば、分散されたセキュリティ専門家チーム、構造化されたプロセス、専門的なツールを利用し、それぞれのCVEに優先順位を付けています。私たちの目的は、影響力の大きなセキュリティ脅威に対するパッチをできる限り素早く提供することです。そのため、平均すると最重要CVEは1日以内に、また優先度の高いCVEは1週間以内にパッチを適用しています。

詳細は、最新のウェビナー「UbuntuによるLinuxセキュリティ」(英語)をご覧ください。

ニュースレターのサインアップ

関連記事

バックポートでパッケージのサポート終了を回避

2025年7月、Gitは危険度の高い脆弱性「CVE-2025-48384」の報告を受けました。攻撃者がこの脆弱性を悪用すれば、リポジトリのクローンを作成する際に任意のコードを実行できます。米国のサイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA)は、この脆弱性の実際の悪用事例を確認後、Known Exploited Vulnerabilities(KEV、悪用が確認されている脆弱性)のカタログに追加しました。 この脆弱性の公開時に標準サポート終了を過ぎていたユーザーにとって、選択肢は2つでした。Ubuntu Proのサブスクリプションでセキュリティパッチを入手するか、開発者の作業環境やCI/CDインフラに既知のリモートコード実行(RCE)脆弱性を抱えたまま […]

Canonical、Ubuntu Pro for WSLを発表

Windows環境におけるUbuntu 24.04 LTSのWSLインスタンスにセキュリティメンテナンスとエンタープライズサポートを一括して提供。包括的なシステム管理機能も利用できるサブスクリプションサービス。 Canonicalは本日、Ubuntu Pro for WSLの一般提供を発表しました。Microsoftストアからインストール、ソースコードとベータ版はGitHubからダウンロード可能です。 「CanonicalとMicrosoftは、緊密なパートナーシップを通じてWSLの各種機能を構築しています。この取り組みは、WSLを利用して実運用向けのLinuxソリューションを構築する企業の開発者に有益です。」 Microsoft、WSLプロダクトマネージャー、Craig […]

Canonical、FIPS対応のKubernetesを公開

FIPS 140-3暗号化とDISA-STIGハードニングを備えた、FedRAMP対応のKubernetesクラスターとアプリケーションスイートを導入しましょう。 本日、KubeConにおいて、Ubuntuを提供するCanonicalは同社のKubernetesディストリビューションでFIPSモードを有効化するためのサポートを公開しました。これにより、高いセキュリティの導入や連邦政府向けの導入に適したスケーラブルなクラスターの構築と管理に必要なすべての要素を提供します。バージョン1.34以降、Canonical Kubernetesは認証済みの暗号モジュールを使用した内蔵FIPS 140-3機能とともに使用できます。このFIPS機能を備えた導入により、snapパッケージと […]