バックポートでパッケージのサポート終了を回避

by Canonical on 3 March 2026

2025年7月、Gitは危険度の高い脆弱性「CVE-2025-48384」の報告を受けました。攻撃者がこの脆弱性を悪用すれば、リポジトリのクローンを作成する際に任意のコードを実行できます。米国のサイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA)は、この脆弱性の実際の悪用事例を確認後、Known Exploited Vulnerabilities(KEV、悪用が確認されている脆弱性)のカタログに追加しました。

この脆弱性の公開時に標準サポート終了を過ぎていたユーザーにとって、選択肢は2つでした。Ubuntu Proのサブスクリプションでセキュリティパッチを入手するか、開発者の作業環境やCI/CDインフラに既知のリモートコード実行(RCE)脆弱性を抱えたままGitを使い続けるかです。

この状況は重要な問題点を示しています。パッケージの標準サポートが終了したら、どのようにセキュリティを維持すれば良いのでしょう?このブログ記事では、ユーザーに与えられた選択肢、そしてCanonicalのバックポート戦略がユーザーを保護する仕組みを検討します。

標準サポート終了の影響

サポートの期間はシステムのセキュリティに直接影響を与えます。CanonicalはLTSリリースに対して長期的にメンテナンスを行っていますが、セキュリティが保証されないパッケージの実行を避けるには、いつか決断が必要です。

Ubuntu 20.04 LTSが2025年4月に標準サポート終了に達したとき、mainリポジトリにある多くのパッケージの無料セキュリティメンテナンスが終了しました。標準的なエンタープライズサーバーは800前後のパッケージを実行しているため、一部のパッケージが無料セキュリティ更新の対象から外れることは間違いありません。

標準サポート終了とサポート終了の違い

ここで多くのユーザーの誤解を解きましょう。Canonicalが作成し、サポートするパッケージに関して、標準サポート終了とサポート終了は異なる概念です。

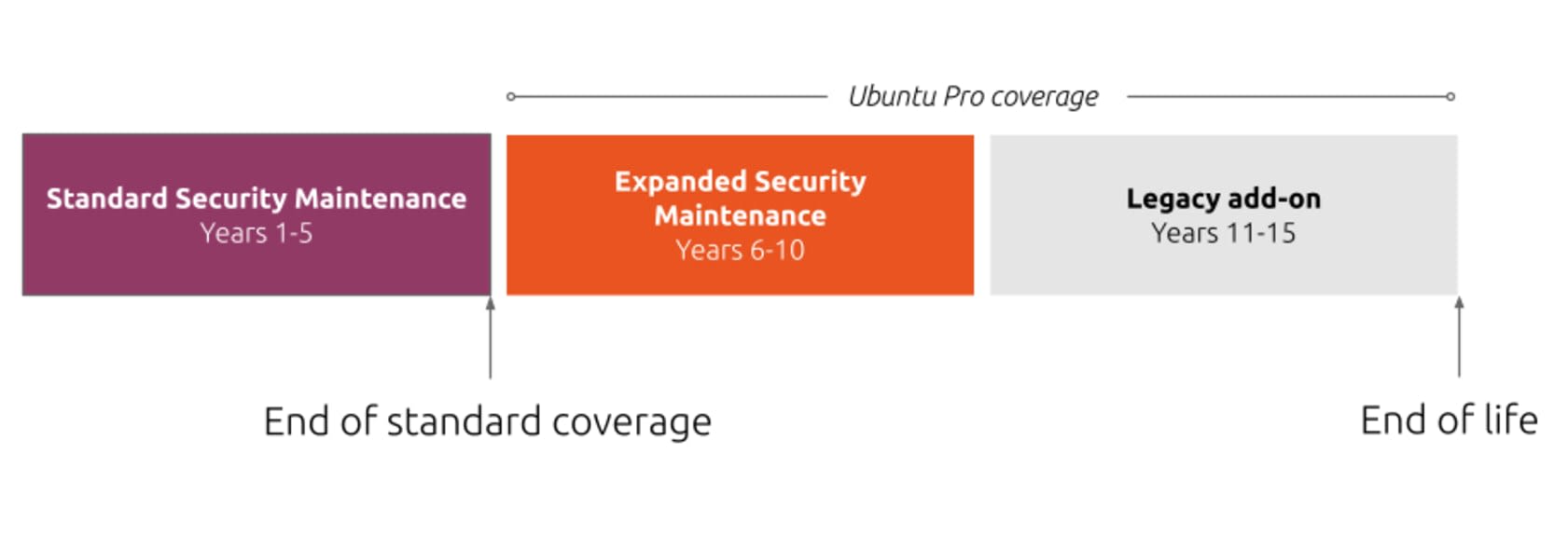

Canonicalには2種類のセキュリティメンテナンスがあります。1つは標準メンテナンスで、mainリポジトリにあるパッケージにのみ5年間無料でセキュリティ更新を配布します。universeリポジトリのパッケージは無料セキュリティ更新の対象となりません。

5年後、mainリポジトリのパッケージにも無料更新がなくなりますが、機能に変わりはありません。次がUbuntu Proのサブスクリプションです。この場合、mainリポジトリとuniverseリポジトリの両方のパッケージに対してさらに10年間、セキュリティパッチの開発とリリースが続きます。

合計15年後にUbuntu ProのLegacyアドオンが終了するとサポート終了です。ここで初めて、セキュリティパッチの開発が完全に終了します。

お使いのUbuntuの現在のサポートステータスは、以下のターミナルから簡単に確認できます:

pro security-status

これを見ると、インフラストラクチャの中でどのパッケージのセキュリティメンテナンスが有効で、どのパッケージに脆弱性があるかがわかります。

実際のリスクは?

依存ファイルの問題はリスクを大幅に高めます。パッケージAがパッケージBに依存し、パッケージBがパッケージCに依存する場合、そのチェーン内にあるサポート対象外のパッケージがすべてスタック全体の脆弱性となります。ソフトウェアパッケージに関するEndor Labsの分析によれば、脆弱性の95%は推移的依存関係、つまり依存先のファイルにあります。ソフトウェアサプライチェーンにおけるセキュリティリスクの大半は間接的だということです。

サポート終了後、セキュリティ更新のないシステムは、公開されたあらゆる脆弱性から侵害される恐れがあります。Gitに脆弱性があることは、文書に公開された弱点を攻撃者が悪用する可能性があるということです。悪意のあるリポジトリが攻撃の糸口となり、開発環境やCI/CDシステムでリモートコード実行(RCE)が発生するかもしれません。

直接的なセキュリティリスクだけでなく、組織はコンプライアンスや業務においても多大な影響を受けます。2027年12月から適用されるEUサイバーレジリエンス法は、製造業者が製品のライフサイクルを通じて速やかにセキュリティ更新を提供することを義務付けています。FedRAMP、FISMA、HIPAAなどの規格では、FIPS-140認証の暗号モジュールが求められます。またPCI-DSSでは最新のセキュリティパッチとベンダーによるサポートが必要です。サポートなしのパッケージを実行すれば、このような規制の要件を満たせない恐れがあります。新しいパッケージの依存ファイルを更新する際に互換性の問題が生じる、あるいは実運用中のトラブルシューティングに十分なサポートが得られないといった問題もあります。

標準サポートが終了したときの選択肢

1. 新しいLTSリリースにアップグレード

アップグレードにより、5年間の標準サポート期間内にあるLTSバージョンにインフラストラクチャを移行します。これでmainリポジトリ内のパッケージに再び無料セキュリティ更新が得られ、サポートが切れることを防げます。

環境全体を十分にテストするリソースがあり、アプリケーションが新しいリリースと互換性を持ち、包括的な検証にも時間を割ける場合には、この方法が良いでしょう。問題は、大型アップグレードにかなりのコストとリスクが伴うことです。バージョンを大幅に更新すると互換性が損なわれたり、アプリケーションの変更が必要となったり、実運用の前に依存ファイルの綿密なテストが必要になったりする場合があります。

2. Ubuntu Proでセキュリティメンテナンスを延長

Ubuntu Proのサブスクリプションにより、mainリポジトリとuniverseリポジトリの両方のパッケージについて、セキュリティメンテナンスが5年から15年に延びます。これによりバックポートしたセキュリティパッチを受け取り、現在のリリースを使い続けることができます。Canonicalのセキュリティチームは、メンテナンス対象のLTSリリースすべてに対して「critical(危険)」、「high(高い)」、特定の「medium(中間)」のCVEの積極的なスキャン、トリアージ、バックポートを行います。

Canonicalは、バックポートによってセキュリティ修正を現行バージョンに適用します。ユーザーに大型アップグレードを強制する必要はありません。ユーザーは、メジャーバージョンの変わる大きな更新や再認証によってコンプライアンス環境の厳密な管理を崩すことなく、脆弱性修正パッチを受けることができます。

Ubuntu Proは、mainとuniverseのリポジトリに含まれる多数のパッケージに対応します。15年間のフルサポート期間が必要な場合には、Ubuntu Pro標準サブスクリプションの50%増しの料金で、10年間のサポート終了後にLegacyアドオンを利用できます。Canonicalは、コスト効果の高いセキュリティ/コンプライアンス対策を求める組織にUbuntu Proをおすすめします。Ubuntu Proなら、脆弱性の管理にかかる労力を軽減しつつ、シンプルで予測可能な価格体系でオープンソースパッケージに対応します。

Canonicalのセキュリティバックポートと長期メンテナンスに関する技術的情報は、ubuntu.com/security/esmのドキュメントをご覧ください。

3. セキュリティ更新なしで実行

推奨はしませんが、有効なサポート契約なしでパッケージを実行するという選択も可能です。パッケージが重要でない機能を担っている場合や、システムがネットワークから完全に隔離された状態で運用されている場合、他の強力な管理機能が脆弱性のリスクを十分に緩和できる場合は、検討しても良いでしょう。

この選択は明確に意識し、詳細に文書化することをおすすめします。サポートのないパッケージの一覧を作り、ビジネス上の理由を明確にするとともに、リスク評価を文書化し、定期的な確認計画を作成してください。これにより、将来、システム監査の時間を短縮できます。現在は許容可能なリスクでも、脅威の状況が変わって新しい攻撃パターンが現れれば許容できなくなるかもしれません。

知らずに、または面倒だからという理由でサポートなしのまま運用するのは、適切な体制や経営陣の承認のもとで意識的にリスクを受容するのとはまったく異なります。

セキュリティメンテナンス延長の仕組み

Canonicalのセキュリティチームは、日々、脆弱性を監視し、サポート対象のパッケージに与える影響を評価しています。Ubuntu Proの対象パッケージに脆弱性が影響する場合は、既存のアップストリームのパッチを適用するか、新しいバージョンからメンテナンス対象のバージョンにセキュリティ修正をバックポートします。更新は、厳しいテストで安定性と互換性を確認した後、標準的なパッケージ管理システムで公開します。

最近のGitのセキュリティ問題のような未公開の脆弱性については、Canonicalが事前に修正を準備し、脆弱性の公開と同時に配布するため、ユーザーは脆弱性が一般に知られた時点で確実に保護されます。

これにより、ユーザーがセキュリティと運用の安定性のいずれかの選択を迫られることはありません。使用している実証済みの環境で互換性を維持しながら、必要なセキュリティ修正を受けることができます。

標準サポート終了後の適切なアプローチとは

LTSリリースのサポートスケジュールは事前に定められています。Ubuntu 20.04は2020年4月にリリースされ、標準サポート終了はちょうど5年後の2025年4月でした。対応の準備は、標準サポート終了の少なくとも6カ月前に始めることをおすすめします。そうすれば、影響を受けるパッケージの調査、アップグレード方法のテスト、予算の確保、インフラストラクチャの調整などを余裕を持って実行できます。重要な決定を急いで下すことにもなりません。

この決定は、リスク許容度、コンプライアンス要件、エンジニアリング体制、予算に左右されます。多くの企業は複数の要素を考慮して判断します。Canonicalのアドバイスは以下のとおりです。

- 綿密なテストが可能で、ソフトウェアスタックが次のLTSに対応し、最新の状態を維持することが企業戦略に含まれる場合は、LTSのアップグレードを選択する。

- 安定性が必要、アップグレードに割くリソースがない、バージョンアップなしにパッチを適用したいなどの場合は、セキュリティメンテナンスの延長を選択する。

- リスクを合理的に低く抑えることができ、他の強力な管理機能があり、文書での承認がある場合に限り、更新なしで運用を続ける。

- 最悪なのは、何の決定も下さず、何もせずにサポート終了を待つこと。

今、何をすべきか

pro security-statusを実行し、現在のセキュリティメンテナンスを確認します。どのパッケージがいつサポートを失うのか明確にします。

Ubuntu 20.04以前のシステムはすでに標準サポートが終了しているため、すぐに決定が必要です。

Ubuntu Proのオプションをjp.ubuntu.com/proで検討するか、当社チームに御社のニーズをお聞かせください。

詳細情報:

ニュースレターのサインアップ

関連記事

Canonical、Ubuntu Pro for WSLを発表

Windows環境におけるUbuntu 24.04 LTSのWSLインスタンスにセキュリティメンテナンスとエンタープライズサポートを一括して提供。包括的なシステム管理機能も利用できるサブスクリプションサービス。 Canonicalは本日、Ubuntu Pro for WSLの一般提供を発表しました。Microsoftストアからインストール、ソースコードとベータ版はGitHubからダウンロード可能です。 「CanonicalとMicrosoftは、緊密なパートナーシップを通じてWSLの各種機能を構築しています。この取り組みは、WSLを利用して実運用向けのLinuxソリューションを構築する企業の開発者に有益です。」 Microsoft、WSLプロダクトマネージャー、Craig […]