IoTデバイス管理とは

by Canonical on 14 January 2025

IoTデバイス管理とは、IoTデバイスのデプロイ、モニター、メンテナンスに使用するプロセスや手順を意味します。企業がIoTの運用規模を拡大するとともに、しっかりしたデバイス管理アプローチでデバイス群を安全かつ効率的に運用することが必須となります。

世界中でコネクテッドデバイスが普及し(予測では2024年には188億台にのぼる)、IoTデバイス管理が複雑化しています。そして悪意ある者もそこに目をつけています。2023年には、平均して組織あたり1週間に60件ものIoT攻撃がありました。これはデバイス自体、そしてデバイスと他のデバイスや管理システムとの接続が、大きな攻撃対象領域を作るためです。

このブログ記事では、可視性、相互運用性、セキュリティという3つの目的に重点を置き、IoTデバイス管理の基本事項を紹介します。そしてオープンデバイス管理のアプローチにより、どんなデバイス群でも、どんな規模でも、どんな業界でも、この3つの目的を達成できることを説明します。

1つの傘の下にデバイスをすべてまとめて保護

IoT管理アプローチは「傘」のようなものです。1つの屋根の下にすべてのデバイスを集め、すべてを脅威から保護します。

コンプライアンスの要件に応じて、IoTデバイス管理はクラウド、ローカル、オンプレミスのシステムで実行できます。プラットフォームやOSが何であれ、良好なデバイス管理を行うには、デバイスを接続し、現在の状態に関する情報を取得し、修正を全デバイスに反映する必要があります。デバイス群あるいは「フリート」とよく呼ばれますが、重要なのは、各デバイスが本当に価値を発揮するには、フリート全体が機能する必要があるということです。デバイスの挙動がばらばらである、または送信する情報に一貫性がないことを認識するには、各デバイスのステータスを比較するしかありません。

したがってIoTデバイス管理には、デバイスフリートを1つにまとめ、ステータス情報を容易に収集し、シームレスな更新をフリート全体に展開するアプローチが必要です。

IoTデバイスには、自動車や小型家電から工場の産業用コントローラや農業用センサーまであります。用途は非常に幅広く、コネクテッドデバイスの数は日々増加しています。

スタックのオープンデバイス管理

さまざまな形の統一ソリューションがありますが、選択の際は相互運用性を重視すべきです。デバイスが他のデバイスや管理者とスムーズに通信できなければ、統一ソリューションは作れません。プロプライエタリのシステムは確かに均一な環境ですが、ソースコードがクローズドなため、ベンダーのエコシステムが相互運用性に制限をかける可能性があります。そのベンダーのエコシステムとの互換性に基づいて将来のデバイスやハードウェアを選ばざるをえなくなる、それがベンダーロックインのリスクです。これは相互運用性を大きく妨げます。

一方、オープンデバイス管理は、ビジネスの機敏性と柔軟性を優先し、システムをデバイスに合わせるのではなく、デバイスをシステムに合わせることを前提としています。オープンデバイス管理では、オープンソースソフトウェア(OSS)の利用により標準化と相互運用性を重視します。これは、OSSが特定のベンダー、ソフトウェア、ソリューションなどと結びつかず、非互換性を心配することなくデバイス管理ソフトウェアやプラットフォームを柔軟に選択できるためです。

たとえばUbuntu CoreのようなオープンソースのデプロイメントOSを選択すれば、デバイスを他のデバイス、スタック、選択したモニタリングシステムとすぐに統合できます。Ubuntu Coreは完全にコンテナ化され、アプリケーションが隔離された単位としてパッケージ化されているため、デプロイ、更新、再デプロイも簡単です。しかもUbuntu CoreはOSSにもかかわらず、厳しいセキュリティ要件と信頼性を踏まえています。

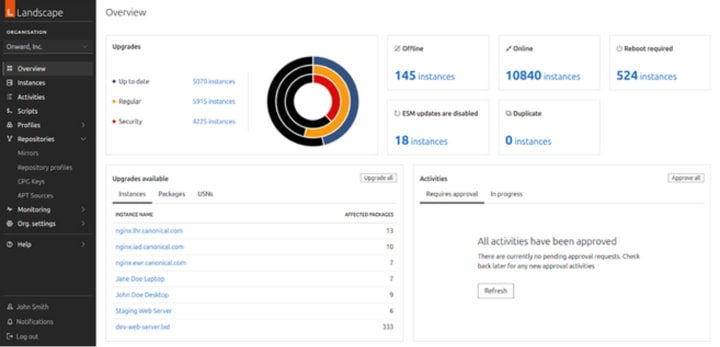

システム管理プラットフォームの点で言えば、OSSはプロプライエタリのソフトウェアより幅広いプラットフォームと統合可能です。たとえばUbuntu Coreなら、Azure IoT、Intel IoTなど、好きなIoT管理プラットフォームを運用できます。あるいはUbuntu Pro for DevicesでCanonicalのシステム管理ツールであるLandscapeを利用できます。

Ubuntu Pro for DevicesはUbuntuの別バージョンではありません。フリートのセキュリティ確保を容易にするため、堅牢化、コンプライアンス確保、デバイスパッチの自動ツールを追加するサブスクリプションサービスです。次のセクションで詳しくご説明しましょう。

パッチ管理でセキュリティとアップタイムを向上

オープンIoTデバイス管理の目的は、フリートのパフォーマンス向上だけではありません。脅威が進化する中、環境全体のセキュリティを維持することです。デバイスフリートの完全な可視性を確保すれば、常に全デバイスの脆弱性を把握できます。デバイスのいずれか、またはすべてに必要な変更を展開できるということです。

ソリューションはユーザーの状況、特にパッチ適用のスケジュールに応じて選択します。デバイス管理アプローチに、重大な脆弱性に速やかに対処するツールがあることを必ず確認してください。事実、侵害を報告した組織の42%は、既知の脆弱性に対するパッチを適用しなかったために侵害を受けています。相互運用性を重視するオープンデバイス管理では、パッチを極めて簡単に適用し、セキュリティチームが最新の状態を容易に維持できます。

たとえばUbuntu Coreはsnapと呼ばれるCanonicalのコンテナ化されたパッケージのみで構成されています。snapとは、簡単にデプロイ、更新、再デプロイできる隔離されたパッケージです。この隔離により、組織はパッチ適用を必要な部分に限定し、広範囲に互換性の問題が生じるのを防ぐことができます。

重要なのは、セキュリティメンテナンスの頻度を管理し、アップタイムとパッチ適用のバランスを取ることです。snapを使えば、更新頻度を管理する、適用の具体的な回数を設定する、すべて手動で行うなどを選択できます。デプロイメントOSがコンテナ化されたパッケージで構成されるため、更新は基本OS、カーネル、アプリケーションに到達します。

セキュリティ対策を強化し、コンプライアンス要件に速く対応したい方は、Ubuntu Pro for Devicesの自動堅牢化ツールでFIPS-140、CIS、DISA-STIGなどの主要コンプライアンスフレームワークに対応することをおすすめします。これによりコンプライアンス業務をセキュリティ全体にシームレスに組み込めます。

リスクではなく結果を重視

IoTデバイス管理により、開発者と管理者は時間のかかるメンテナンスではなく、デバイス群を通じてビジネスに有用な情報を生成することに注力できます。

フリート全体に1つのアプローチを適用すれば、規模とセキュリティの両方に対応できます。目標は、各種のツール、プラットフォーム、OSを利用して常にフリート全体を完全に可視化および制御し、本格的なオープンデバイス管理アプローチを実現することです。

セキュリティパッチの自動化やフリートのデバイス管理について詳しい情報をご希望の方は、Ubuntu Pro for Devicesの概要をお読みください。

参考資料

ニュースレターのサインアップ

関連記事

Canonical、Ubuntu Pro for WSLを発表

Windows環境におけるUbuntu 24.04 LTSのWSLインスタンスにセキュリティメンテナンスとエンタープライズサポートを一括して提供。包括的なシステム管理機能も利用できるサブスクリプションサービス。 Canonicalは本日、Ubuntu Pro for WSLの一般提供を発表しました。Microsoftストアからインストール、ソースコードとベータ版はGitHubからダウンロード可能です。 「CanonicalとMicrosoftは、緊密なパートナーシップを通じてWSLの各種機能を構築しています。この取り組みは、WSLを利用して実運用向けのLinuxソリューションを構築する企業の開発者に有益です。」 Microsoft、WSLプロダクトマネージャー、Craig […]

バックポートでパッケージのサポート終了を回避

2025年7月、Gitは危険度の高い脆弱性「CVE-2025-48384」の報告を受けました。攻撃者がこの脆弱性を悪用すれば、リポジトリのクローンを作成する際に任意のコードを実行できます。米国のサイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA)は、この脆弱性の実際の悪用事例を確認後、Known Exploited Vulnerabilities(KEV、悪用が確認されている脆弱性)のカタログに追加しました。 この脆弱性の公開時に標準サポート終了を過ぎていたユーザーにとって、選択肢は2つでした。Ubuntu Proのサブスクリプションでセキュリティパッチを入手するか、開発者の作業環境やCI/CDインフラに既知のリモートコード実行(RCE)脆弱性を抱えたまま […]

Canonical、FIPS対応のKubernetesを公開

FIPS 140-3暗号化とDISA-STIGハードニングを備えた、FedRAMP対応のKubernetesクラスターとアプリケーションスイートを導入しましょう。 本日、KubeConにおいて、Ubuntuを提供するCanonicalは同社のKubernetesディストリビューションでFIPSモードを有効化するためのサポートを公開しました。これにより、高いセキュリティの導入や連邦政府向けの導入に適したスケーラブルなクラスターの構築と管理に必要なすべての要素を提供します。バージョン1.34以降、Canonical Kubernetesは認証済みの暗号モジュールを使用した内蔵FIPS 140-3機能とともに使用できます。このFIPS機能を備えた導入により、snapパッケージと […]